Netstat unter Windows

Mit netstat TCP Verbindungen, Ports unter Windows anzeigen

In diesem Artikel möchte ich euch den Befehl / Werkzeug netstat unter Windows vorstellen und euch zeigen wie ihr mit diesem Befehl aktive TCP-Verbindungen, offene Ports sowie andere Statistiken wie zum Beispiel eine IPv4 Übersicht der Internetprotokolle IP, TCP, ICMP und UDP-Protokolle überprüfen beziehungsweise anzeigen lassen.

Wozu nutze ich die Netstat-Befehle?

Für die Analyse der Sicherheit eines Betriebssystems ist es natürlich wichtig zu wissen, welche Verbindungen das Betriebssystem beziehungsweise die installierte Software zu Diensten im Internet aufbaut. Des Weiteren kann mit der Anzeige von lauschenden Ports auch schnell Malware erkannt werden. Um nun diese Verbindungen und lauschenden Ports aufzulisten kann der Befehl netstat genutzt werden.

Was kann ich nun mit dem Befehl Netstat anstellen?

Diese dann gewonnenen Erkenntnisse könnt ihr natürlich auch nutzen, um Verbindungsprobleme zu analysieren die von eurer Firewall oder UTM verursacht werden. Denn auch legitime Programme brauchen für verschiedene Dienste eine Verbindung mit dem Internet, werden zum Beispiel aber von eurer Hardware-Firewall blockiert.

Wichtig ist für die Beurteilung über die Sicherheit eines Systems zu wissen, dass die meisten Angriffe auf ein System über die Erstellung einer Reverse Shell durchgeführt werden. Da die meisten Standard-Firewalls nur den Verkehr / Anfragen von außen nach innen überwachen und Verbindungen von innen nach außen grundsätzlich Vertrauen, ist der Angriff über eine Reverse Shell einer der meist genutzten Angriffsszenarien.

Wie funktioniert netstat?

Um netstat nutzen zu können müsst ihr zuerst entweder die Kommandozeile öffnen oder aber eine Powershell Instanz starten.

Kommandozeile öffnen:

Die Kommandozeile öffnet ihr, indem ihr unter Windows 10 die Windowstaste + s drückt, in das Suchfeld „cmd“ eingibt, dann mit dem Mauszeiger + Rechtsklick auf die Auswahl „Eingabeauforderung“ geht und hier mit „Als Administrator ausführen“ auswählt.

Powershell öffnen:

Um die Powershell-Konsole zu öffnen nutzt ihr auch die Tastenkombination Windowstaste + s und gibt dann „powershell“ ein und wählt dann hier auch per Rechtsklick die App „Powershell“ als Administrator ausführen aus.

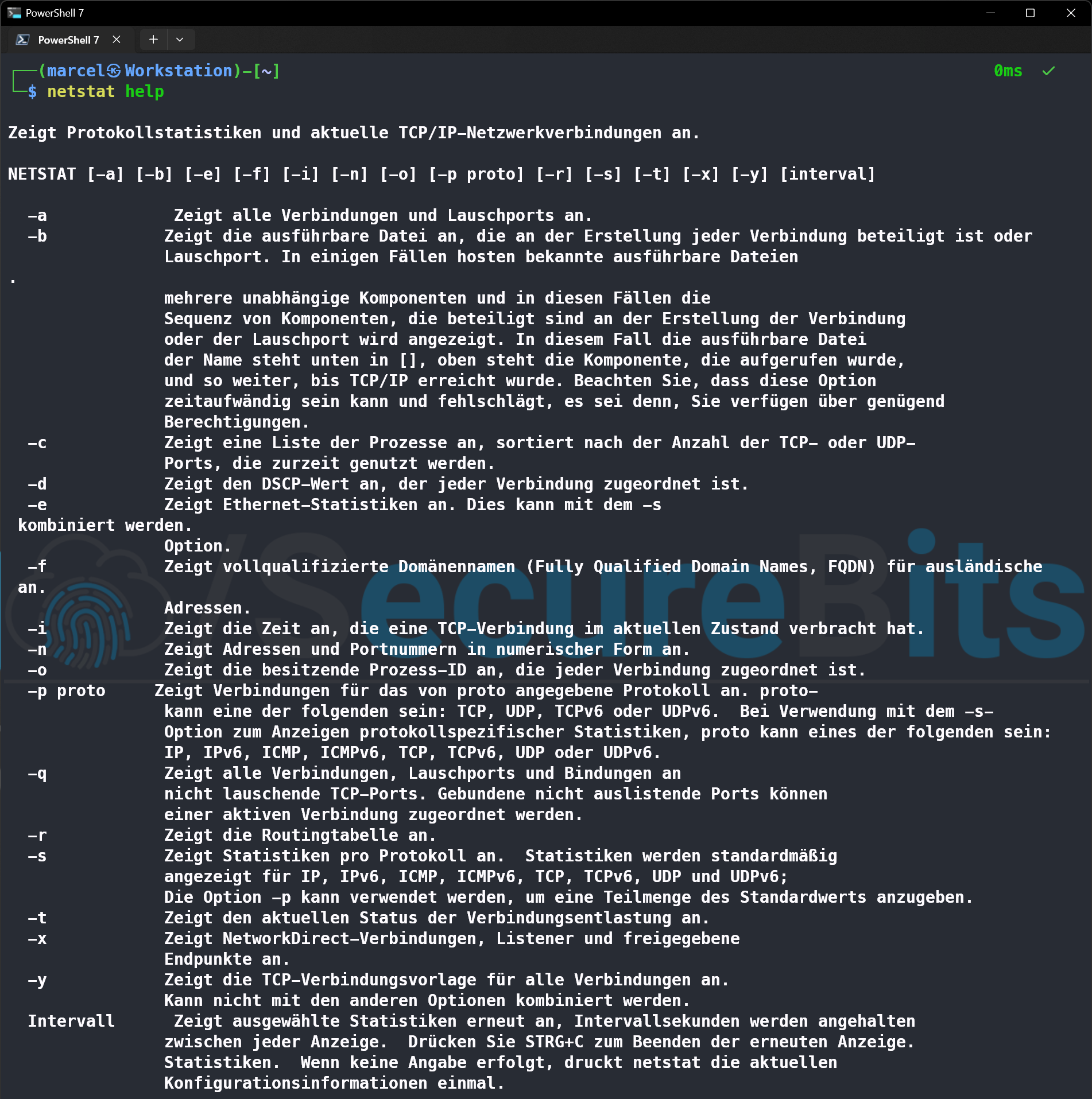

Übersicht der Funktionen von netstat

Eine Übersicht der Funktionen und Parameter von netstat erhaltet ihr durch die Eingabe in das Konsolenfenster des folgenden Befehls:

netstat help

In der Übersicht seht ihr nun die zu verfügend stehenden Funktionen und Parameter die mit netstat kombiniert werden können. Die Parameter können auch miteinander kombiniert werden.

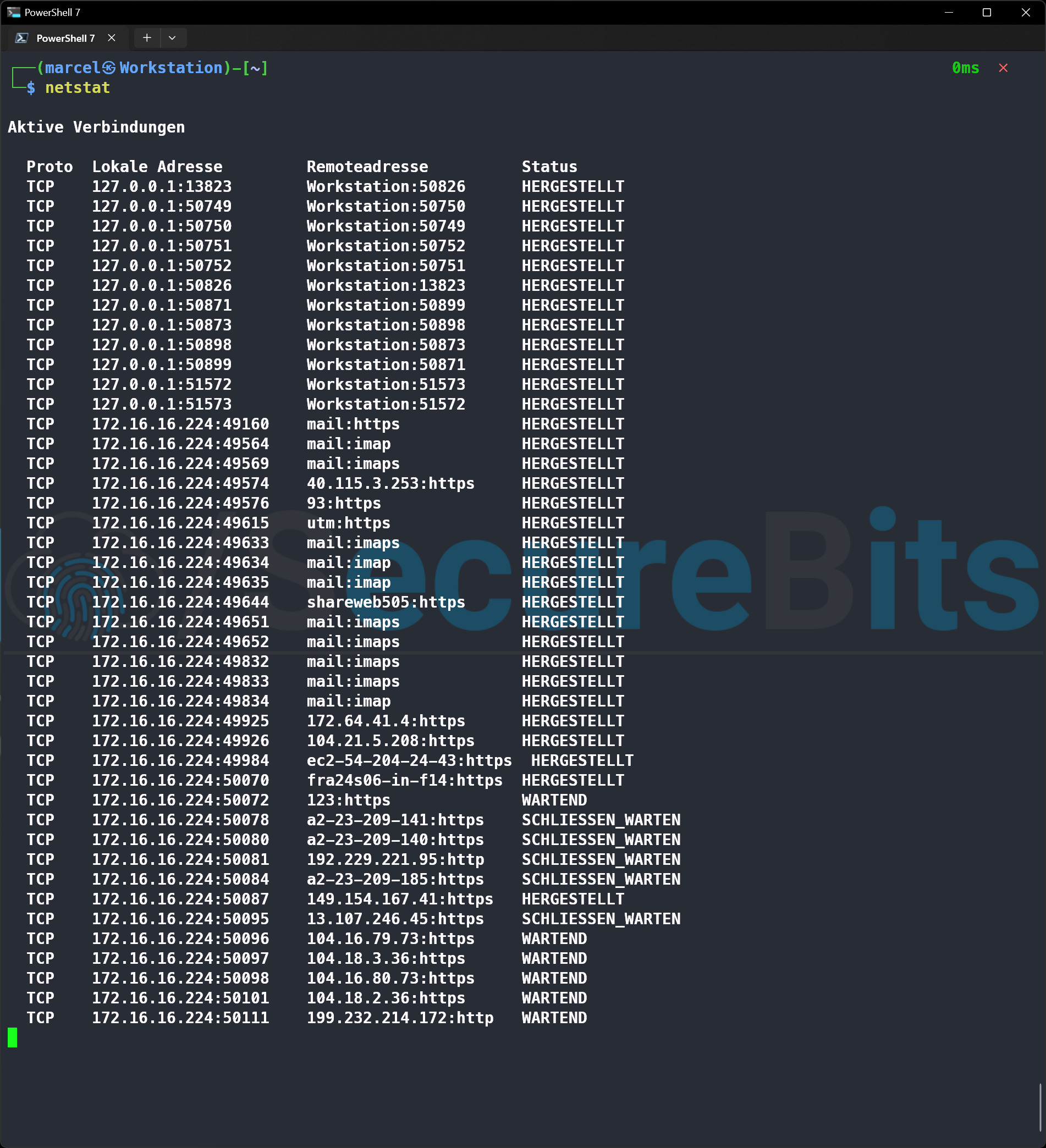

Aktive Verbindungen anzeigen lassen

Nach dem Öffnen eurer Konsole könnt ihr durch die Eingabe das Befehls,

netstat -a

alle aktiven Verbindungen eures Rechners anzeigen lassen.

Die Tabellenansicht ist hier in vier Spalten aufgeteilt.

Protokoll

Die erste Spalte zeigt das verwendete Protokoll der Verbindung an.

IP-Adresse lokal

Die zweite Spalte zeigt die lokal verwendete IP-Adresse und den verwendeten Port an, wobei hier die Adresse 127.0.0.1 für lokale Prozesse (auf dem gleichen Rechner) steht, die auf interne Verbindungen lauscht und externe Verbindungen (Internet und andere externe Netzwerke) ausschließt.

Die IP-Adresse 0.0.0.0 in Verbindung mit einem angezeigten Port lauscht auf alle Anfragen aller Netzwerk-Schnittstellen und akzeptiert diese Verbindungen.

IP-Adresse Remote

In der dritten Spalte wird euch wiederum die IP-Adresse und der genutzte Port der Remote-Adresse angezeigt.

Status

Zu guter Letzt wird euch in der vierten Spalte der aktuelle Status dieser Verbindung angezeigt. Dieser Status wird in den Zuständen „ABHÖREN, WARTEND, HERGESTELLT und SCHLIESSEN_WARTEN“ angezeigt.

Liste aller Parameter für den Befehl „Netstat“ unter Windows

| Mögliche Parameter die mit dem Befehl Netstat kombiniert werden können. | |

|---|---|

| -a | Zeigt alle Verbindungen und lauschenden Ports an. |

| -b | Zeigt die ausführbare Datei an, die beim Erstellen jeder Verbindung bzw. jedes lauschenden Ports involviert ist. In einigen Fällen enthalten bekannte ausführbare Dateien mehrere unabhängige Komponenten. Dann wird die Reihenfolge der Komponenten angezeigt, die beim Erstellen der Verbindung oder des lauschenden Ports involviert sind. In diesem Fall befindet sich der Name der ausführbaren Datei unten in []. Oben befinden sich die aufgerufene Komponente usw., bis TCP/IP erreicht wurde. Bedenken Sie, dass diese Option sehr zeitaufwändig sein kann und nur erfolgreich ist, wenn Sie über ausreichende Berechtigungen verfügen. |

| -e | Zeigt die Ethernet-Statistik an. Kann mit der Option "-s" kombiniert werden. |

| -f | Zeigt vollqualifizierte Domänennamen für Remoteadressen an. |

| -n | Zeigt Adressen und Portnummern numerisch an. |

| -o | Zeigt die mit jeder Verbindung verknüpfte, übergeordnete Prozesskennung an. |

| -p protokoll | Zeigt Verbindungen für das angegebene Protokoll an. Mögliche Protokolle: TCP, UDP, TCPv6 oder UDPv6. Mögliche Protokolle bei Verwendung mit der Option "-s": IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP oder UDPv6. |

| -q | Zeigt alle Verbindungen, lauschenden Ports und gebundene nicht lauschende TCP-Ports an. Gebundene nicht lauschende Ports können einer aktiven Verbindung zugeordnet sein oder nicht. |

| -r | Zeigt den Inhalt der Routingtabelle an. |

| -s | Zeigt die Statistik für die einzelnen Protokolle an. Standardmäßig wird die Statistik für IP, IPv6, ICMP, ICMPv6, TCP, TCPv6, UDP und UDPv6 angezeigt. |

| -t | Zeigt den aktuellen Abladungsstatus der Verbindung an. |

| -x | Zeigt Verbindungen, Listener und freigegebene Endpunkte für NetworkDirect an. |

| -y | Zeigt die TCP-Verbindungsvorlage für alle Verbindungen an. Nicht kombinierbar mit anderen Optionen. |

| Intervall | Zeigt die gewählte Statistik nach der mit Intervall angegebenen Anzahl von Sekunden erneut an. Drücken Sie STRG+C zum Beenden der Intervallanzeige. Ohne Intervallangabe werden die aktuellen Konfigurationsinformationen einmalig angezeigt. |

Diesen Inhalt teilen:

Kommentar veröffentlichen