Sophos UTM SSL VPN Verbindung konfigurieren

Im heutigen Artikel möchte ich auf euren Wunsch (meine Umfrage auf der rechten Seite) eingehen und ein Tutorial über die Konfiguration einer Sophos UTM SSL VPN Verbindung schreiben.

Video – Sophos UTM SSL VPN konfigurieren

Schau dir dieses Tutorial als Video an…

User Account für den Zugriff per SSL VPN einrichten

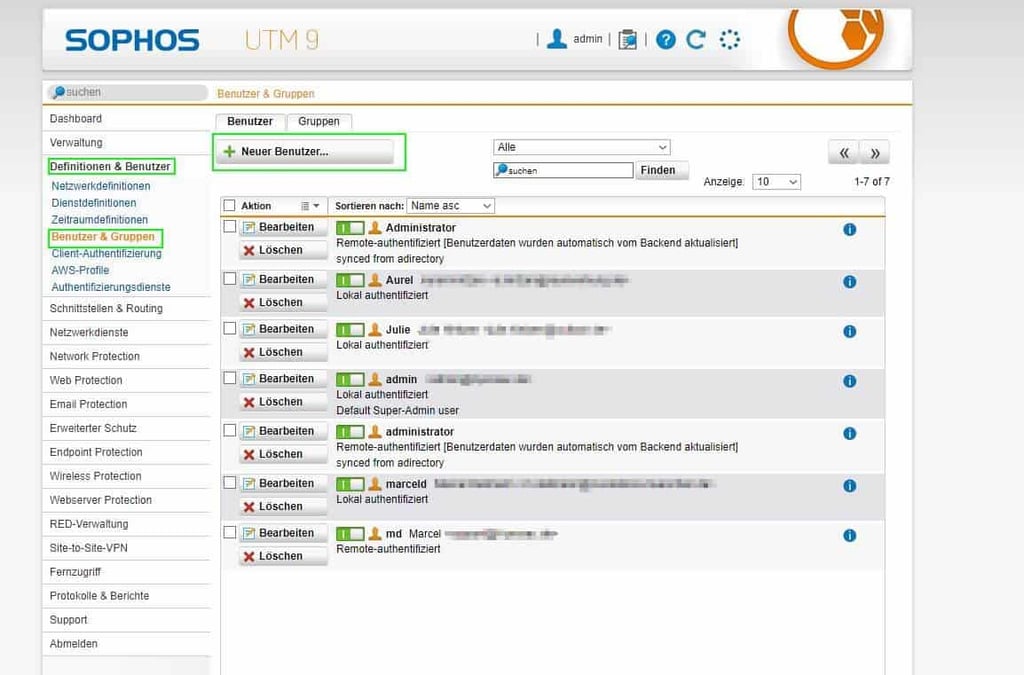

Zunächst müssen wir einen neuen Benutzer anlegen, die sich im späteren Verlauf per SSL VPN mit der Sophos UTM verbinden darf. Natürlich könnt ihr auch bestehende Benutzer hierfür konfigurieren, die die SSL VPN Verbindung nutzen darf, zuweisen.

Schritt 1:

Öffnet im Reiter Definitionen & Benutzer > Benutzer & Gruppen und wählt hier den Neuen User Button aus, um einen neuen Benutzer zu erstellen.

Schritt 2:

Welche Einstellungen ihr in der sich öffnenden Eingabemaske eintragen müsst, seht ihr im folgenden Bild. Hier bitte beachten, dass ihr den Punkt „statische IP-Adresse“ bitte nicht aktiviert!

Die Sophos UTM SSL-Profil-Einstellungen konfigurieren

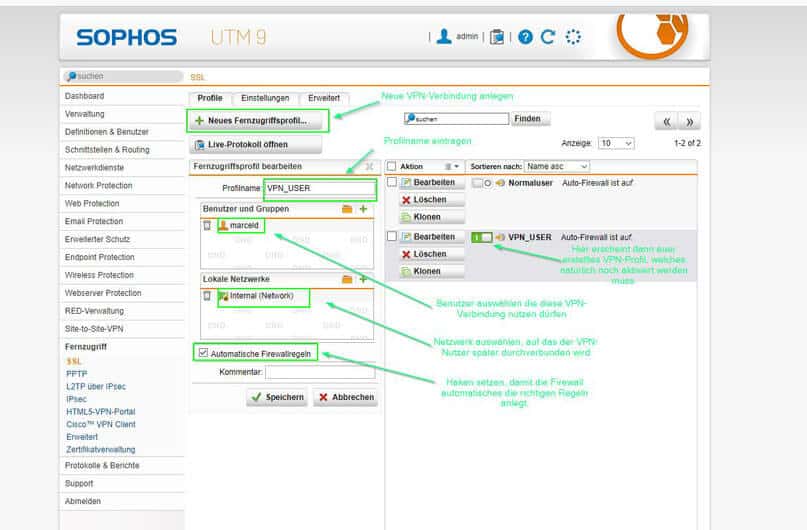

Schritt 1:

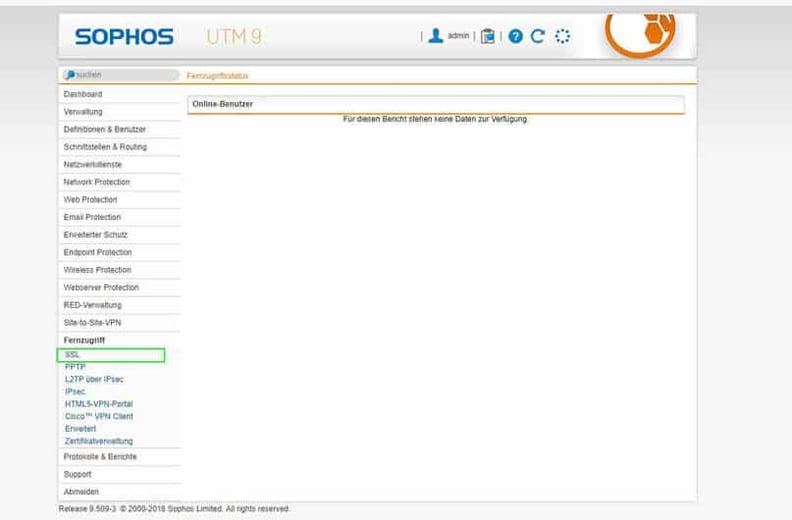

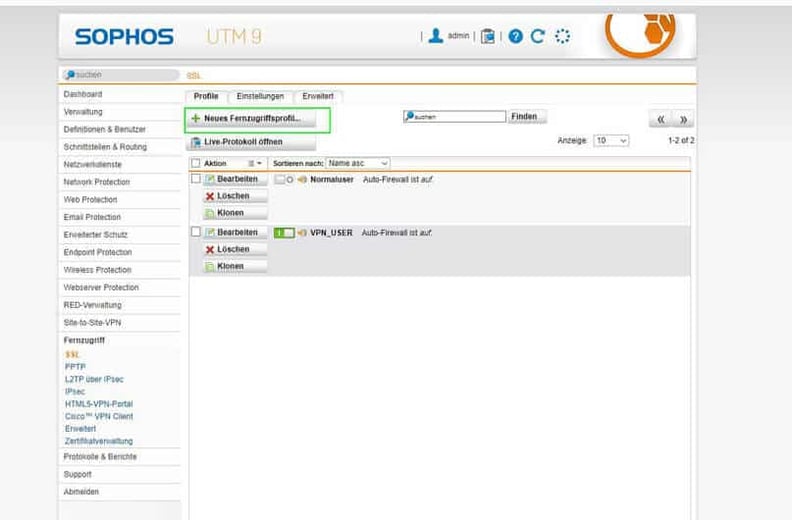

Zuerst öffnet ihr den Reiter Fernzugriff > SSL > Profile und klickt dann auf den Button Neues Fernzugriffprofil.

Dann vergibt ihr in dem sich öffnenden Fenster einen Profilnamen für das Fernzugriffprofil (in diesem Beispiel heißt es „VPN_USER“).

Unter dem Punkt „Benutzer und Gruppen“ klickt ihr auf das Ordner-Symbol und wählt dann den Benutzer aus, den ihr vorher erstellt habt.

Für alle die Sophos Home Premium nutzen möchten

Spart 50 % beim Kauf von Sophos Home Premium. Einfach den unteren Button drücken und beim Kauf die Hälfte sparen.

Des Weiteren hinterlegt ihr auf die gleiche Weise wie bei der Auswahl des Benutzers, das Lokale Netzwerk aus welches dann später die VPN-Clients nutzen sollen.

Zu guter Letzt aktiviert ihr noch die Checkbox „Automatische Firewall Regeln“, damit die Sophos UTM die nötigen Regeln in den Firewall-Einstellungen hinterlegt.

Sophos UTM – SSL VPN-Einstellungen konfigurieren

Unter dem Reiter Fernzugriff > SSL > Einstellungen müsst ihr nun noch die Einstellungen für den Server der SSL VPN-Verbindung vornehmen.

Schritt 1:

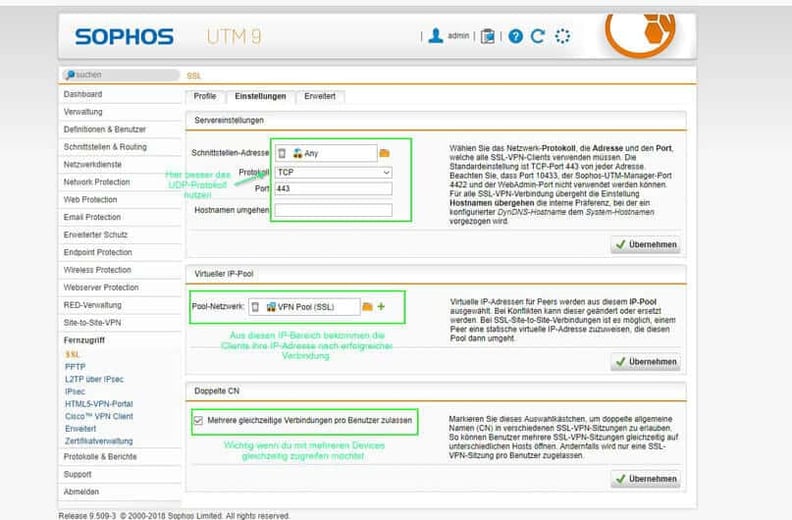

Zunächst müsst ihr in den Servereinstellungen die Schnittstellen-Adresse für die VPN-Verbindung eingeben. Voreingestellt ist hier immer „Any„. Solltet ihr aber die Funktion Web-Application-Firewall nutzt müsst ihr hier eine Adresse angeben auf die Sophos UTM lauschen soll.

Als Protokoll für die SSL VPN-Verbindung wählt ihr das Internetprotokoll eurer Wahl (TCP oder UDP) aus, wobei ich hier auf jeden Fall das Protokoll „UDP“ bevorzugen würde, da es eine schnellere Verbindung ermöglicht.

Wenn ihr das habt müsst ihr noch den Port für die Verbindung auswählen. Voreingestellt ist hier der Port 443, den ihr aber auch gegen einen anderen Port tauschen könnt beziehungsweise, wenn eine andere Anwendung (Webserver, etc.) diesen Port schon nutzt, ihr dann auf jeden Fall einen anderen Port wählen müsst, da sonst die andere Anwendung nicht mehr über diesen Port zu erreichen ist.

Das Feld „Hostnamen umgehen“ kannst du in der Regel leer lassen, außer der Gateway der UTM ist nicht direkt von außen erreichbar.

Bitte beachten

Die Ports für das Benutzerportal, der Port für die Weboberfläche der UTM sowie die Ports 10433 und 4422 (Sophos UTM Manager) nicht genutzt werden dürfen.

Schritt 2:

Unter den Punkt Virtueller-IP-Pool legst du fest, aus welchen IP-Adressen-Bereich der Client seine IP-Adresse bei einer Verbindung beziehen soll. Hier ist als Standard-Vorgabe, der schon von der Sophos UTM angelegte VPN Pool SSL hinterlegt. Möchtest du diesen IP-Bereich ändern, dann kannst du dies im Bereich Definitionen & Benutzer > Netzwerkdefinitionen einstellen.

Schritt 3:

Zum Schluss kannst du jetzt noch festlegen, ob die Benutzer mehrere gleichzeitige Verbindungen per SSL VPN erstellen dürfen. Bei mir ist diese Option immer aktiviert.

Sophos UTM – SSL VPN-Erweiterte Einstellungen konfigurieren

Nun wechselst du auf den Reiter Fernzugriff > SSL > Erweitert, um die Einstellungen für die Verschlüsselung der SSL VPN festzulegen.

Schritt 1:

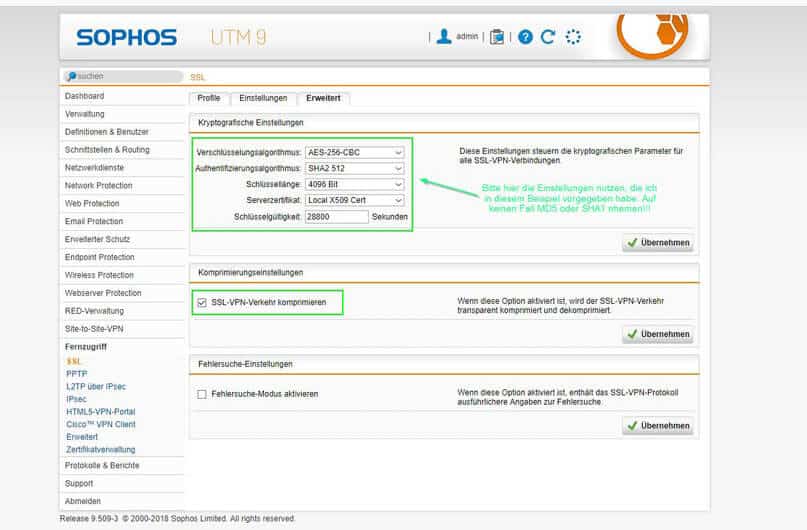

Zunächst stellen wir unter Fernzugriff > SSL > Erweitert die richtigen Kryptografie-Einstellungen für die Sophos UTM SSL VPN-Verbindung ein.

Als Verschlüsselungsalgorithmus solltest du auf jeden Fall „AES-256-CBC“ oder „BF-CBC“ auswählen. Das zum Beispiel auswählbare „DES-EDE3-CBC (Vorgänger von AES)“ sollte nicht für die Verschlüsselung der Verbindung genutzt werden, da dieser Verschlüsselungs-Algorithmus als absolut unsicher anzusehen ist.

Auch bei dem Authentifizierungs-Algorithmus sollte nur der Algorithmus ab „SHA2 256 Bit“ genutzt werden. MD5 und SHA1 gelten auch als kompromittiert und sollten daher nicht eingesetzt werden. Ich selbst nutze hier SHA2 512 als Algorithmus.

Bei der Schlüssellänge nutze ich 4096 Bit und das würde ich euch auch empfehlen.

Beim Server-Zertifikat könnte ihr das vom System hinterlegte Zertifikat nutzen. Genauso die Länge der Gültigkeit könnt ihr so belassen.

Schritt 2:

Die SSL-Komprimierung sollte auf jeden Fall auch aktiviert werden.

Sophos UTM – SSL VPN Client Installation

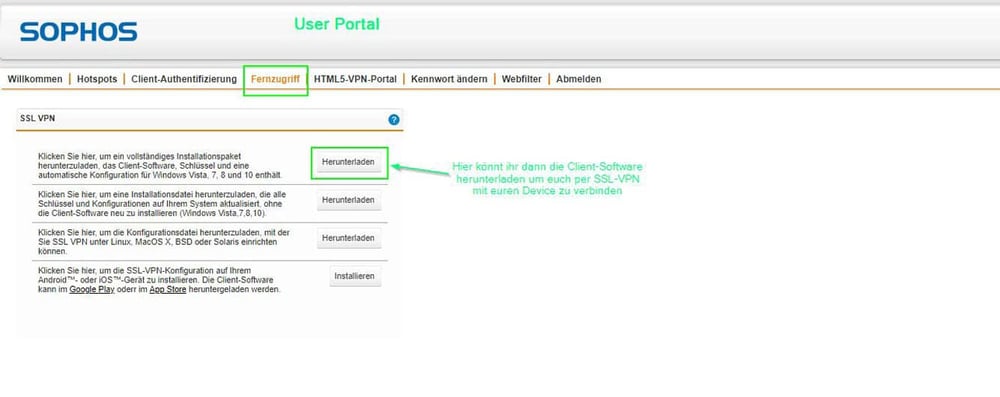

Damit ihr diese VPN-Verbindung auch nutzen könnt, müsst ihr natürlich noch den SSL-Client auf euer System installieren beziehungsweise die SSL-Konfigurationsdatei hinterlegen (Smartphone oder Tablet).

Den Client sowie die Konfigurationsdatei könnt ihr euch dann im Benutzerportal herunterladen. Das Benutzerportal erreicht ihr in dem ihr die IP-Adresse und den Port eurer Sophos UTM in euer Browser-Fenster eingibt.

Beispiel: https://ip-adresse:1050

Der Port 1050 wurde von mir in den Benutzerportal-Einstellungen hinterlegt.

Damit ihr euch im Benutzerportal mit den User-Daten eines VPN-Users einloggen könnt, müsst ihr vorab den Benutzer den Zugriff auf euer Benutzerportal gestatten. Diese Einstellung könnt ihr unter dem Reiter Verwaltung > Benutzerportal > Allgemein – Zugelassene Netzwerke vornehmen.

Unter dem Reiter Verwaltung > Benutzerportal > Erweitert könnt ihr dann auch einstellen, auf welchen Port das Sophos UTM Benutzerportal lauschen soll (wie in meinem Fall der Port 1050).

Wenn wir nun alle Einstellungen bezogen auf das Benutzerportal vollzogen haben, dann könnt ihr euch nun am selbigen mit euren Benutzerdaten dort anmelden.

Im Reiter Fernzugriff findet ihr nun die Konfigurationsdateien sowie den Client zum Herunterladen.

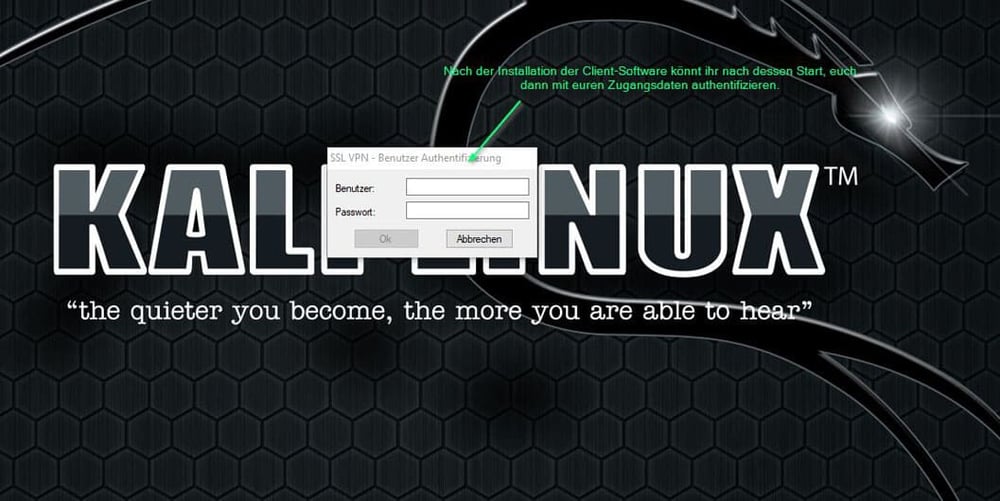

Bei eurem Desktop-Computer könnt ihr dann den Client auf gewohnter Weise installieren. Hier sind dann die SSL VPN Konfigurationseinstellungen schon hinterlegt und ihr müsst nach dem starten des Clients nur eure Benutzerdaten eingeben und diese dann bestätigen.

Wie immer würde ich mir von euch wünschen, wenn ihr mir per Sterne-Bewertung oder per Kommentar ein Feedback über diesen Artikel hinterlassen würdet.

Bekomme folgende Fehlermeldung; VPN IP assignment pools overlap.beim speichern der Server Settings. warum?

Hallo Lars (so ist wohl dein Name),

danke für deinen Kommentar!

Hier werden sich wohl IP-Adressbereiche überlappen. Ohne das ich weiß, wie deine Config ist, kann ich dir schlecht weiterhelfen.

Beste Grüße Marcel

Sehr gute Anleitung. Hilft mir persönlich bei der Fehlerbehandlung, warum unser SSL VPN von extern langsam ist.

Meine Frage: Muss ich beim ändern der Server Settings die Config Files neu verteilen?

Vielen Dank schonmal.

VG

André

Hallo André,

vielen Dank für deinen Kommentar! Freut mich, dass dir diese Anleitung helfen konnte!

Ja ein neues Rollout der Config-Datei wird dir leider nicht erspart bleiben.

Beste Grüße Marcel

Ich danke dir,

Gruß

André

Danke für die Anleitung. Habe ich schon länger gesucht für SSL-VPN.

Verbidung läuft beim mir einwandfrei. Nur eine Frage: wie soll die Firewall einstellen, um über VPN-Tunnel auf das Webinterface der UTM zu gelangen?Das wäre mir für eine Fernkonfiguration wichtig. Aktuell steht im Firewall Log, dass die Verbindung zwar rein kommt, aber geblockt wird. Eine Regel mit „Username / UserNetwork -> WebAdmin (4444) -> IP der UTM“ funktioniert nicht.

Danke!

Hallo Volker,

danke für deine Nachricht!

Damit du einen Zugriff auf das Webadmin-Interface per SSL-VPN erstellen kannst, musst du vorab unter „Verwaltung->WebAdmin-Einstellungen->Zugelassene Netzwerke“ die Netzwerke hinterlegen, von denen zugegriffen werden darf (VPN Pool SSL, dein internes Netzwerk und Any IP 4 u. 6 würde ich herausnehmen).

Unter „Network Protection->Firewall“ kannst du eine Firewall-Regel von „VPN Pool SSL nach intern-Netzwerk“ anlegen und dich dann beim „WebAdmin-Interface mit deinem Admin-Benutzername“ anmelden.

Wenn du noch Fragen haben solltest, dann bitte einfach hier Antworten oder mir eine Mail an „[email protected]“ schicken (dann kann ich dir auch Screenshots zusenden).

Grüße Marcel

Hallo Marcel,

das wars. Vielen Dank für den Tip. Ist eigentlich auch logisch.

Grüße

Volker

Volker, immer gerne!

Grüße Marcel