Unified Threat Management Firewall | UTM-Firewall – Überblick 2021

Unified Threat Management Appliances (UTM-Firewall)

In meinem Beitrag „Wie funktioniert eine Firewall?„, habe ich euch beschrieben wie eine Firewall aufgebaut ist und welche Unterschiede bei den einzelnen Firewall-Arten bestehen.

In diesem Beitrag möchte ich euch nun die Funktionsweise einer Unified Threat Management (UTM oder UTM-Firewall) näherbringen und euch hier die einzelnen Funktionen sowie Fachbegriffe erklären.

Was ist der Unterschied zwischen einer UTM-Firewall und einer normalen Firewall?

Hierzu gibt es eine klare Begriffsdefinition, die die Bezeichnung einer Sicherheits-Komponente (Security-Appliance) festlegt. Zum Beispiel wird eine reine Firewall als Specialized Security Appliances (SSA) bezeichnet, da diese Netzwerk-Sicherheitskomponente eine klare definierte Aufgabe im Sicherheitssystem ausführt. In diesem Fall also, Unterbindung von Netzwerkverbindungen nach einem definierten Regelwerk.

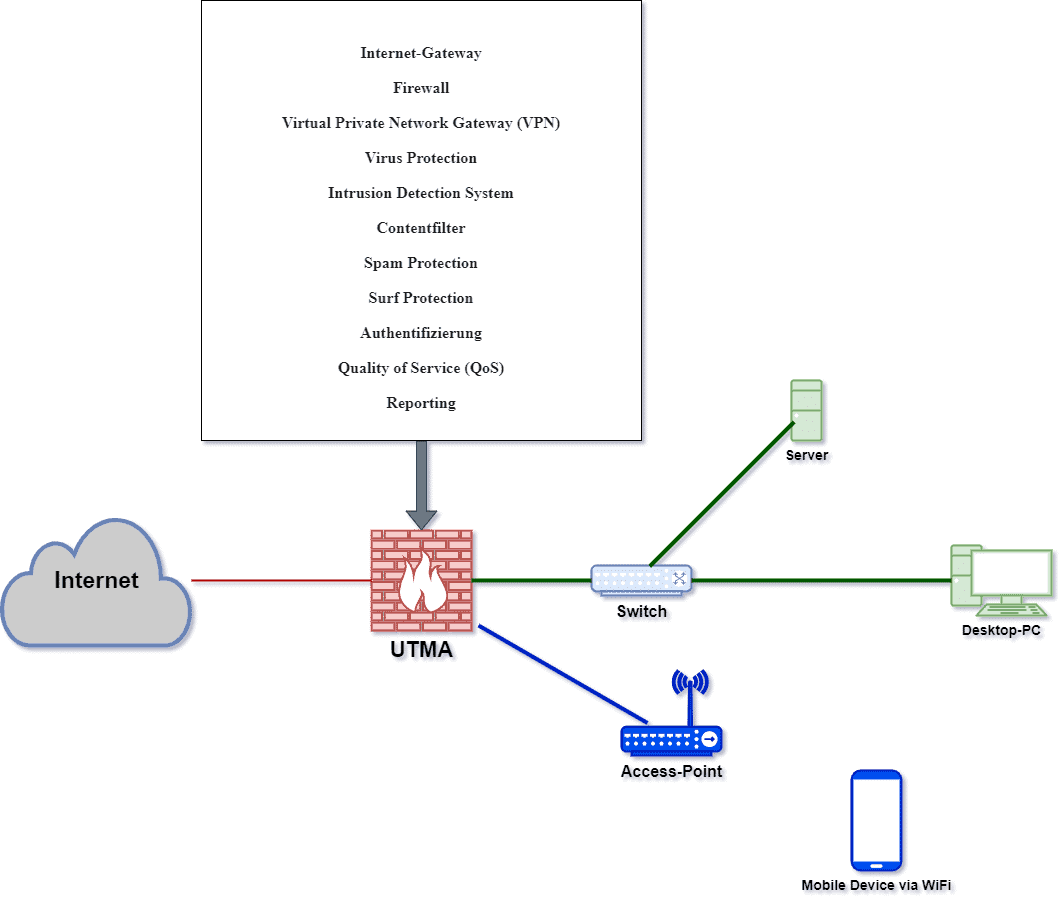

Als UTMA / UTM werden Sicherheits-Netzwerkkomponenten bezeichnet, die mehrere Sicherheitskomponenten (Specialized Security Appliances (SSA)) eines Netzwerks in sich vereinen. Welche das sind, erfahrt ihr im nächsten Absatz.

Was beinhaltet ein Unified Threat Management System?

Ein Netzwerk-Sicherheitssystem das sich als UTM bezeichnen darf, muss mehrere Eigenschaften beziehungsweise Funktionen aufweisen. Dieser Funktionsumfang wurde von Charles Kolodgy von der International Data Corporation im Jahr 2004 festgelegt.

Diese Festlegung legt fest, welche Eigenschaften eine Unified Threat Management Appliances (UTMA) beinhalten muss.

Unified Threat Management – Eigenschaften und Funktionen:

Intrusion Detection- sowie Intrusion Protection System erklärt

Was ist ein Intrusion Detection System?

Im Gegensatz zum Intrusion Prevention System (IPS) erkennt das Intrusion Detection System nur die Angriffe auf ein Computernetzwerk und protokolliert diese.

Bei einem Intrusion Prevention System (IPS) wird wie schon erwähnt, die Angriffe auf das Netzwerk nicht nur erkannt und protokolliert, sondern werden hierbei diese Angriffe auch abgewehrt beziehungsweise geblockt.

Da beide Systeme auf Grundlage von Filtern und Signaturen ihre Arbeit verrichten, ist der Einsatz eines solche Netzwerk-Sicherheitssystems sehr Ressourcen-Intensiv und setzt je nach größer der zu verarbeiteten Datenmengen, performante Hardware voraus.

Des Weiteren gibt es auch beide Systemvarianten, die nicht nur per Filter- und Signaturregelwerk ihren Dienst verrichten, sondern auch unbekannte Angriffe per heuristischer Methode überprüfen.

Bei den meisten Unified Threat Management Systemen werden die IPS- oder IDS-Systeme manuell durch den Administrator aktiviert sowie die Filter administriert.

Surf Protection / Web Content Filter

Eine weitere Funktion, die eine UTM-Firewall nach der Definition Unified Threat Management Appliance bereitstellen muss, ist die Funktionalität der sogenannte Surf Protection beziehungsweise einen Web Content Filter.

Einfacher Content-Filter

Hierbei werden Inhalte (Content) bei Internetanfragen nach Regelvorgaben der Surf Protection gefiltert. Diese Filterung geschieht auf verschiedenen Wegen. Im einfachen Sinn werden Zeichenfolgen überprüft, die bestimmte Zeichenfilter (Sex, Hass, etc.) meist über ein Web-Proxy (bei einem zentralen Netzwerk-Content-Filter) vorab überprüfen und erst nach erfolgreicher nicht positiver Überprüfung, an den jeweiligen Client weiterreichen. Weiterhin können auch gewisse Ports gesperrt werden.

Nachteil dieser Methode ist under anderem, dass auch Inhalte blockiert werden, die einen Teil von diesen Zeichenfolgen in ihrer Zeichenkette beinhalteten. So zum Beispiel bei dem Filterwort „Rechts“ auch Inhalte wie Rechtswissenschaften blockiert werden.

Intelligenter Content-Filter

Intelligente Content Filter zeichnen sich dadurch aus, dass diese mit Hilfe der Heuristik und Wägungen, eine bessere Trefferquote erreichen. So durch Prüfung der Plausibilität abwägen, ob es sich bei dem zu durchsuchen Content um eine zum Beispiel sperrbare Webseite handelt. Hier wird dann zum Beispiel unterschieden, dass rechtsextreme Seiten (deren Inhalt) mit Seiten über Rechtswissenschaften gleichzusetzen sind.

In manchen UTMA-Systemen werden auch durch künstliche Intelligenz unterstützte Verfahren eingesetzt oder als Zusatz-Applikation angeboten.

Weiterführende Links zu diesem Thema:

Internet-Gateway

Als Internet-Gateway wird die Schnittstelle bezeichnet, die dem internen Netzwerk eine Verbindung mit dem Internet ermöglicht.

Hier bieten einige Systeme (UTM-Firewall) eine Modemfunktionalität für diverse Arten von Internetverbindungen an, um diese als Ersatz für Router der Serviceprovider bereitzustellen.

Virtual Private Network Gateway (VPN)

Für eine sichere Verbindung von zum Beispiel Fernarbeitsplätze zum Unternehmensnetzwerk, ebenso zum Beispiel zur sicheren Steuerung eurer Smart Home-Infrastruktur Zuhause, ist der Weg über eine sichere Virtual Privat Network-Verbindung unumgänglich.

Bei dieser reinen softwarebasierten Technik wird mithilfe eines virtuellen Netzwerkbereichs, ein entferntes Netzwerk in eurem bestehenden Netzwerk eingebunden. Wobei zu beachten ist, dass diese VPN-Verbindung nicht von Haus aus als verschlüsselt betrachtet werden darf. Diese Verschlüsselung kommt erst durch den Einsatz diverser VPN-Protokolle die durch ihre Verwendung, so eine abhörsichere Verbindung zwischen dem VPN-Gateway eurer Unified Threat Management-Firewall und dem Client oder anderen VPN-Gateway gewährleisten.

Meistgenutzte VPN-Protokolle bei Unified Threat Management-Firewalls:

Authentifizierung UTM-Firewall

Weiterhin gehört zu einem Unified Threat Management / UTM-Firewall auch die Funktionalität einer Authentifizierungs-Möglichkeit dazu. Diese Möglichkeit sich dem System oder dem eingesetzten Dienst gegenüber zu Authentifizieren, bietet somit eine weitere Sicherheitsebene, so das nur bekannte Clients eine Verbindung mit dem Gateway über zum Beispiel einer VPN-Verbindung aufbauen können.

Als Authentifizierungs-Dienste werden je nach Hersteller verschiedene Möglichkeiten angeboten.

Hier eine Auswahl an Dienste zur Authentifizierung:

Virus Protection

Unter Virus Protection bei einem Unified Threat Management System versteht man, eine Antiviren-Sicherheitslösung die fest in der UTM-Firewall implementiert ist und Datenblöcke mit Hilfe von Signaturen nach Schadcode hin überprüft.

Bei Open Source-Firewalls wie zum Beispiel OPNSense, IPFire oder pfsense werden hier als Antiviren-Lösung ClamAV eingesetzt. Bei Firewall-Distributionen von kostenpflichtigen Anbietern wird hier oft eigene Scan-Engine beziehungsweise Lösungen bekannter Antiviren-Hersteller. So nutzt der Hersteller Sophos bei seinem Sophos UTM-Produkt zum einem die Engine seiner eigenen Antiviren-Lösung und als weitere Scan-Lösung die Engine von Avira.

Vergleich kostenloser Unified Threat Management Lösungen

Einen Vergleich von kostenlosen UTM-Firewalls könnt ihr euch in diesem Beitrag anschauen. Hier seht ihr auf einem Blick, welche UTM-Lösung am besten zu euch passt.

Proxmox VE mit fail2ban absichern

Proxmox VE basierend auf Debian 12 mit fail2ban absichern Eine Möglichkeit einen öffentlichen Proxmox Server gegen Brute Force-Angriffe abzusichern, ist der Einsatz von dem Tool ‚fail2ban‘. In diesem kurzen Tutorial zeige ich, wie mit Hilfe von fail2ban, der Zugriff des Service ‚SSH‘ und der Zugriff auf den Port ‚8006‘ des Dashboards, abgesichert wird. Ausgangslage In…

Video | Pihole mit aktueller PHP-8.3 installieren

https://youtu.be/OwFPGSXQMj0

Aktuelle Probleme mit Fotos im Community-Forum

Leider gibt es zur Zeit Probleme mit der Anzeige von vorhandenen Bildern und Dateien in den Beiträgen im Community-Forum. Grund hierfür ist es, dass bei der regelmäßigen Erstellung von Backups der Webseite, anscheinend der Speicherort der Bilder für das Forum nicht mitgesichert wurden, und daher in den einzelnen Posts im Forum, keine Bilder mehr nach…

Pihole PHP 8.3 | Pihole immer mit der aktuellsten PHP-Version

Pihole mit PHP 8.3 auf dem Raspberry Pi OS installieren In diesem Tutorial ‚Pihole mit PHP 8.3 installieren‘ möchte ich euch gerne zeigen, wie ihr im Jahr 2024, einen Pihole-DNS-Server sicher mit einer aktuellen PHP-Version auf eurem Raspberry Pi installieren könnt. Hintergrund von diesem Tutorial Bei einer Testinstallation von Pihole mit Debian 11 auf meinem…

Pihole VPN jetzt mit Wireguard im Jahr 2024 nutzen

Pihole VPN – Keine Werbung auf dem Smartphone In diesem Tutorial ‚pihole VPN mit Wireguard‘ möchte ich euch gerne zeigen, wie ihr via die Applikation ‚PiVPN‘, euren Pihole auf dem Smartphone, Tablet oder Laptop und somit die Vorteile von Pihole , nämlich ohne lästige Werbung zu surfen, von unterwegs aus auch nutzen könnt. Wie das…

Diesen Inhalt teilen:

2 kommentare